In den Tagesthemen von 22.45 Uhr am 15, Oktober 2020 hat Angela Merkel in der Pressekonferenz einmal mehr gezeigt, warum sie Kanzlerin ist. Ein Stapel Zettel lag vor ihr und sollte helfen, die gemeinsam auf dem Corona-Gipfel erarbeiteten neuen Regeln zu erklären. Merkel begann von den Zetteln abzulesen. Doch schon nach einigen Zetteln brachte Sie die Reihenfolge durcheinander oder fand hierin keine relevanten Informationen mehr. In echtem Multitasking merkte man im Vortrag nicht eine Sekunde, dass sie gleichzeitig ihre Zettel durchblätterte, auf der Suche, doch noch etwas Grundlegendes hier zu finden. Vielmehr redete sie ohne Punkt und Komma, stilistisch einwandfrei. Niemand wurde stigmatisiert, alle wurden mitgenommen und ermahnt. Inhalte, auf die man sich zu diesem Zeitpunkt noch nicht einigen konnte – das waren wohl die meisten – wurden dabei vermieden.

So, wie Frau Merkel muss man wohl als mehrheitsfähiger Politiker agieren. Aber es fehlen zunehmend diejenigen, welche eindeutige Wahrheiten identifizieren und wenn sie diese gefunden haben, keinen Millimeter von aus diesen Wahrheiten resultierenden Forderungen abweichen. Auf einer solchen Position sehe ich mich in Bezug auf die Forderungen für eine digitale Gesellschaft. 25 Jahre habe ich nach Wahrheiten gesucht. Als Politiker bin ich völlig ungeeignet. Ich kann mich selbst schon in einem kurzen Vortrag aus der Fassung bringen, wenn ich merke, dass ich das eine oder andere noch nicht zu Ende gedacht habe. Deshalb äußere ich mich lieber schriftlich oder in Videos, die ich nach Belieben nachbearbeiten kann, bis möglichst keine Fragen mehr ungeklärt bleiben. Dafür irre ich mich dann, wenn ich etwas zu Ende gedacht habe, nur sehr selten.

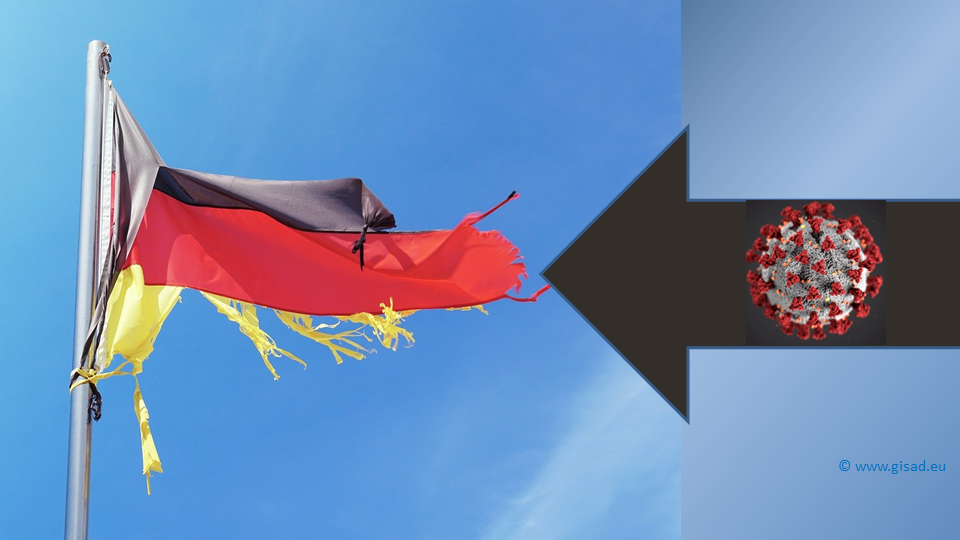

Die Bundesregierung kann in der Pandemie punkten, weil jeder Bürger die persönlichen Konsequenzen einer Maßnahme direkt bemerkt und in den Krankenhäusern Europas nachvollzogen werden kann, was es bedeutet, wenn das Virus eskaliert.

Doch gerade die Stärke eines durch Merkel geprägten Deutschlands mit Ausstrahlung auf die EU, welches zu allem und jedem einen Kompromiss findet, führt nach meiner Befürchtung dazu, dass Europa sich in den nächsten zehn Jahren auflösen wird.

Deutschland steht innerhalb Europa gut da, weil wir Deutschen besonders gut darin sind, uns an Regeln zu halten. Doch vergleicht man Europa mit Asien, dann muss man plötzlich feststellen, dass selbst demokratienahe Länder wie Südkorea mit wesentlich weniger Toten und wesentlich geringeren Folgen für die Wirtschaft Corona überstehen. Im Wettbewerb mit Europa werden sie so stärker werden.

In Europa wird argumentiert, dass für uns unsere Freiheitsrechte ein sehr hohes Gut sind und ein so harter Lockdown, wie in Asien üblich, deshalb nicht in Frage kommt. Auch lehnen wir ein lückenloses Tracking von Infizierten ab. Die Wahrheit ist, uns ist es viele Jahre mit einer Diplomatie des Vermittelns so gut gegangen, dass wir uns Freiheitsrechte leisten konnten, ohne viel dafür tun zu müssen.

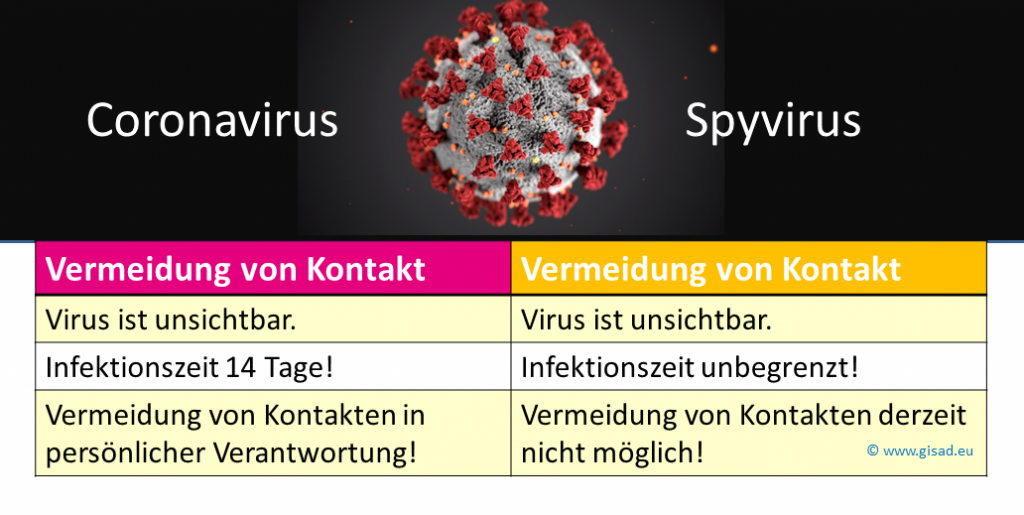

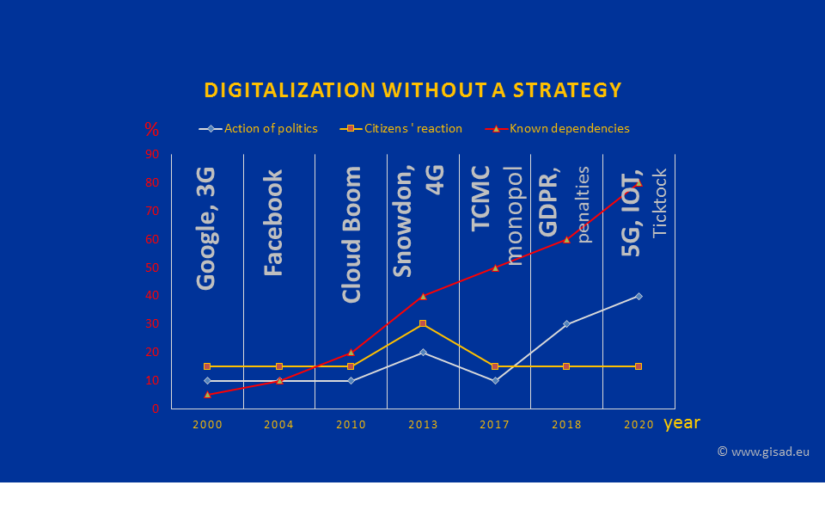

Nicht nur die Corona-Pandemie wächst exponentiell, sondern auch die globale Digitalisierung verändert entsprechend schnell die Welt. Die Digitalisierung legt unbarmherzig die Schwächen unserer Politik offen. Heute wirkt der Verweis auf unsere Freiheitsrechte oft scheinheilig, weil wir Jahrzehnte haben ungenutzt verstreichen lassen, ohne uns um eine Freiheitsrechte erhaltende Digitalstrategie zu kümmern.

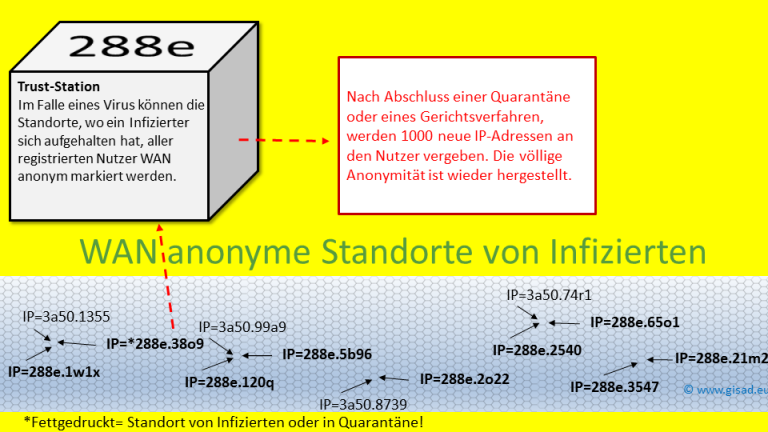

Als Kehrseite des ewigen Vermittelns ist ein Strategievakuum Europas in Bezug auf den Erhalt vordigitaler demokratischer Errungenschaften entstanden. Vielfalt darf nicht zum Gegenteil eines Gesellschaftskonzepts werden. Genau das passiert aber, wenn zum Beispiel eine belgische Initiative gegen Terrorismus IP-Adressen nicht mehr dynamisch, sondern Gruppen von maximal 16, dann identifizierbaren Nutzern zuordnen will oder Deutschland ständig wieder über Vorratsspeicherung personalisierter Daten nachdenkt und auf der anderen Seite Gesetze wie die DSGVO oder e-Privacy entstehen.

Von Corona und Diktaturen können wir gleichermaßen lernen, dass ein Stückchen Diktatur auch in der Demokratie nötig ist. Es ist die Diktatur der Wahrheit. Letztendlich haben sich alle Europäer den Prognosen der Virologen in der Pandemie unterworfen. Diese Prognosen sind nicht mehr, als eine zur Wahrheit verdichtete wissenschaftliche Erkenntnis. Wenn wir in Europa nach vielen hundert Jahren gesellschaftlicher Entwicklung ein zumindest mehrheitliches Verständnis von Rechtsstaatlichkeit, Bürgerrechten und Vielfalt haben, dann sind das Wahrheiten, die es gilt, ohne Wenn und Aber auch in der Digitalisierung durchzusetzen.

Wir können und müssen Corona zusammen mit der Digitalisierung nutzen, um bei zukünftigen Pandemien besser aufgestellt zu sein, als autoritäre Staaten es in ihren Systembegrenzungen können. Wir müssen die Möglichkeit nutzen, jeden Bürger auf der digitalen Reise mitzunehmen. Gemeinsam sind wir viel stärker, als ein einzelner Diktator.

Die Herausforderungen sind leider viel höher und komplexer, als bei der Corona-Pandemie. Denn die Digitalisierung kommt nicht plötzlich. In einem schleichenden Prozess haben die Bürger in den letzten zwei Jahrzehnten gelernt, dass sie ihre persönlichen Daten tauschen müssen und viele Bürgerrechte aufgeben müssen, wenn sie an der digitalen Gesellschaft teilnehmen wollen. Unternehmen und Staaten haben zu spät verstanden, in welche grundsätzlichen Abhängigkeiten sie sich begeben haben. Um die Komplexität entstandener Abhängigkeiten zu verstehen, empfehle ich einen Podcast von der FAZ: „Warum moderne Kriege mit Halbleitern geführt werden“, siehe https://m.faz.net/podcasts/f-a-z-digitec-podcast/warum-moderne-kriege-mit-halbleitern-gefuehrt-werden-16993545.html .

Man kann durchaus davon sprechen, dass das digitale Europa eine besetzte Zone ist, die einen Marshallplan braucht, um überhaupt noch einmal auf die eigenen Füße zu kommen. Einen solchen Marshallplan hat die EU-Kommissionspräsidentin Ursula von der Leyen gefordert. Einen Draft für einen Marshallplan habe ich geschrieben und der EU-Kommission aktuell zur Verfügung gestellt. Weiterhin habe ich mich an verschiedenen Beratungsverfahren der Kommission beteiligt, siehe hierzu http://gisad.eu/statements/ .

Als Voraussetzung bin ich von mehreren Wahrheiten ausgegangen, die nach meiner Ansicht wissenschaftlich soweit erwiesen sind, dass man diese ohne weitere demokratische Diskussionen annehmen kann:

- Die Digitalisierung unterstützt die natürliche Bequemlichkeit der Menschen. Bequemlichkeit ist der Feind von Selbstbestimmtheit. Demokratien müssen Anreizsysteme entwickeln, um die Selbstbestimmtheit der Menschen in einer digitalen Gesellschaft aufrecht zu erhalten oder besser sogar weiter auszubauen.

- Veredelte (gut aufbereitete) Daten sind Voraussetzung für eine erfolgreiche europäische Digitalökonomie.

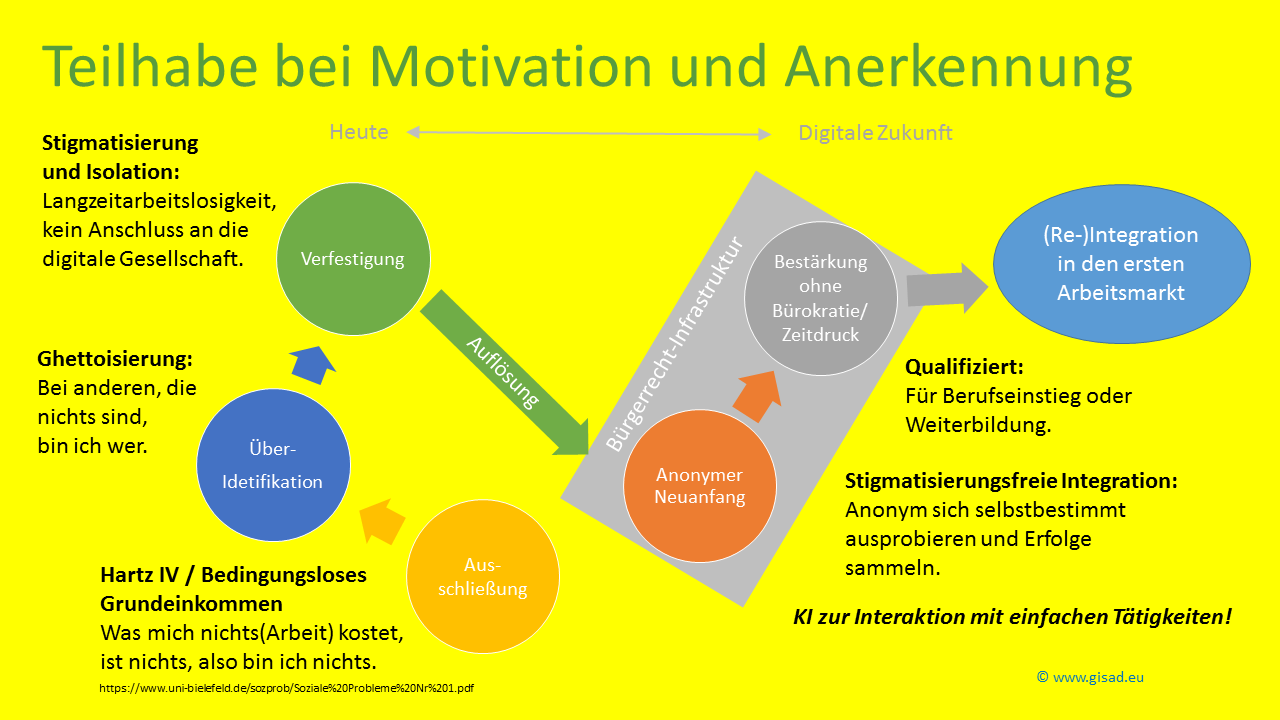

- Die Mehrheit der Menschen ist nicht gerne Almosenempfänger, sondern möchte bei dem Erhalt von Sozialleistungen etwas zurückgeben, solange das stigmatisierungsfrei möglich ist.

- Der Staat benötigt digitale Werkzeuge, um die Sicherheit zu gewährleisten. Diese Werkzeuge dürfen in einer digitalen Gesellschaft die Bürgerrechte nicht mehr einschränken, als in einer vordigitalen Gesellschaft.

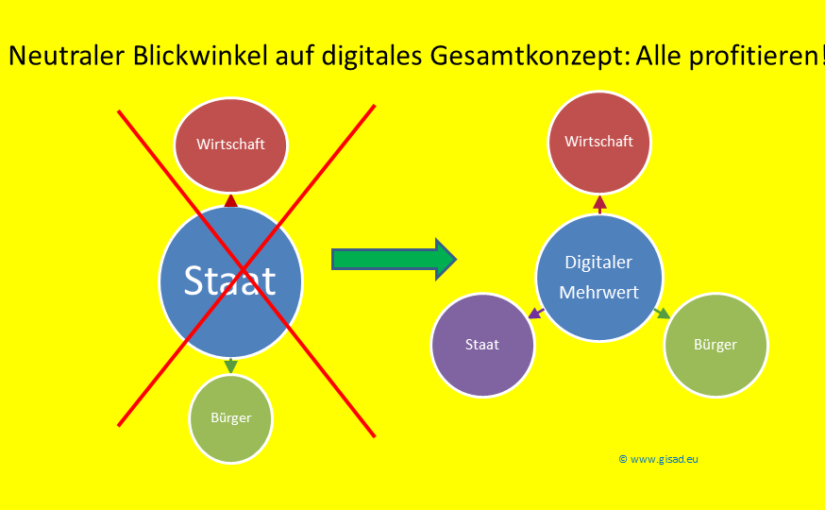

Es ergeben sich für den Marshallplan daraus drei Ziele, denen sich alle anderen EU-Maßnahmen zur Digitalisierung unterzuordnen haben:

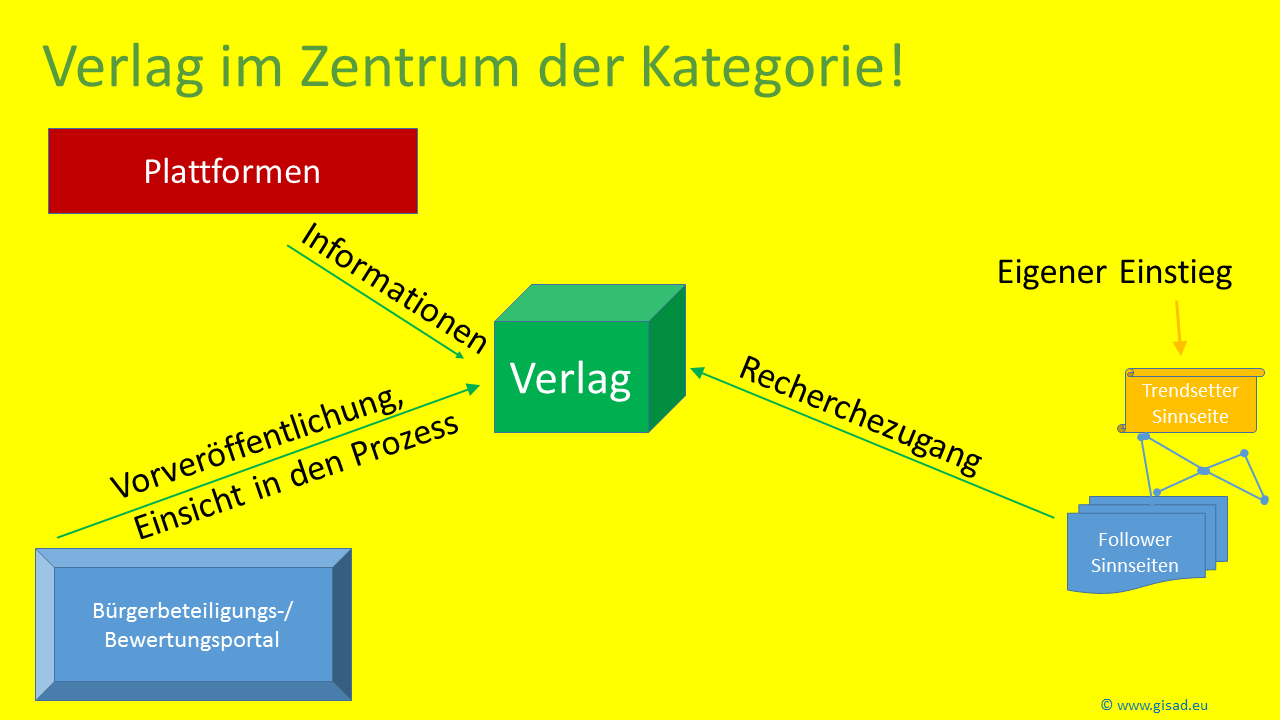

- Die optimale Veredelung und einfache Verwertung digitaler Daten, bei Erhalt von Vielfalt und leistungsgerechter Einbindung aller an der Wertschöpfung Beteiligten.

- Die stigmatisierungsfreie, lebenslange digitale Einbindung aller Bürger mit Anreizen zur Selbstentfaltung.

- Die digitale Gewährleistung der notwendigen staatlichen Aufgaben zum Erhalt der Sicherheit für Bürger, Wirtschaft und Staat, bei Beibehaltung vordigitaler demokratischer Errungenschaften.

Vor den Hintergrund oben genannter Wahrheiten machen die

europäischen Länder derzeit folgenden Fehler:

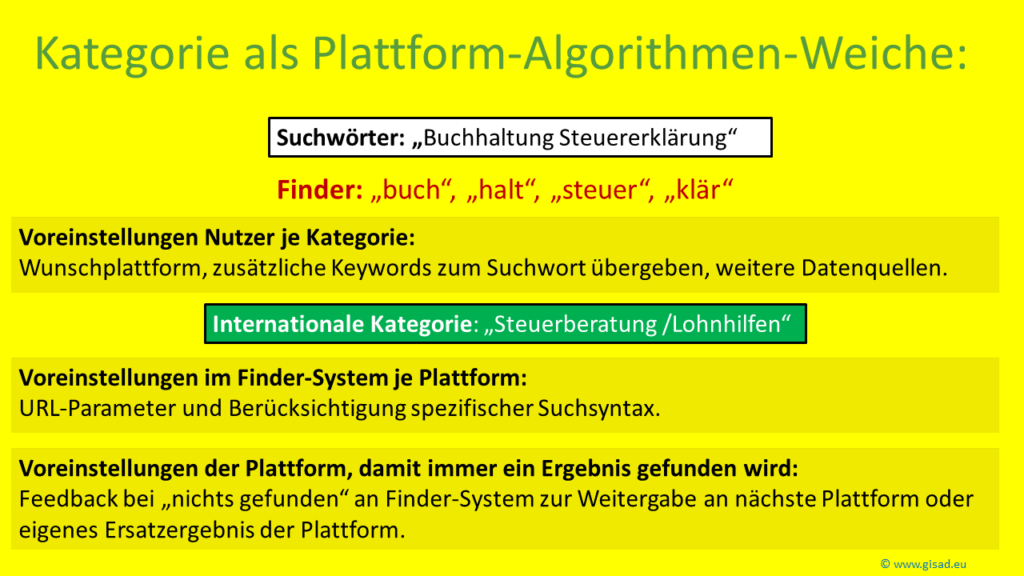

- Die einfache Datenveredelung wird durch die Mischung personenbezogener Daten mit für die Allgemeinheit wichtigen Informationen behindert. Eine Bürgerrechts-Infrastruktur in einem EU-D-S (Europäisches Digital-System) würde Hindernisse aufheben und Europa im Wettbewerb um die besten Daten in eine Spitzenposition bringen.

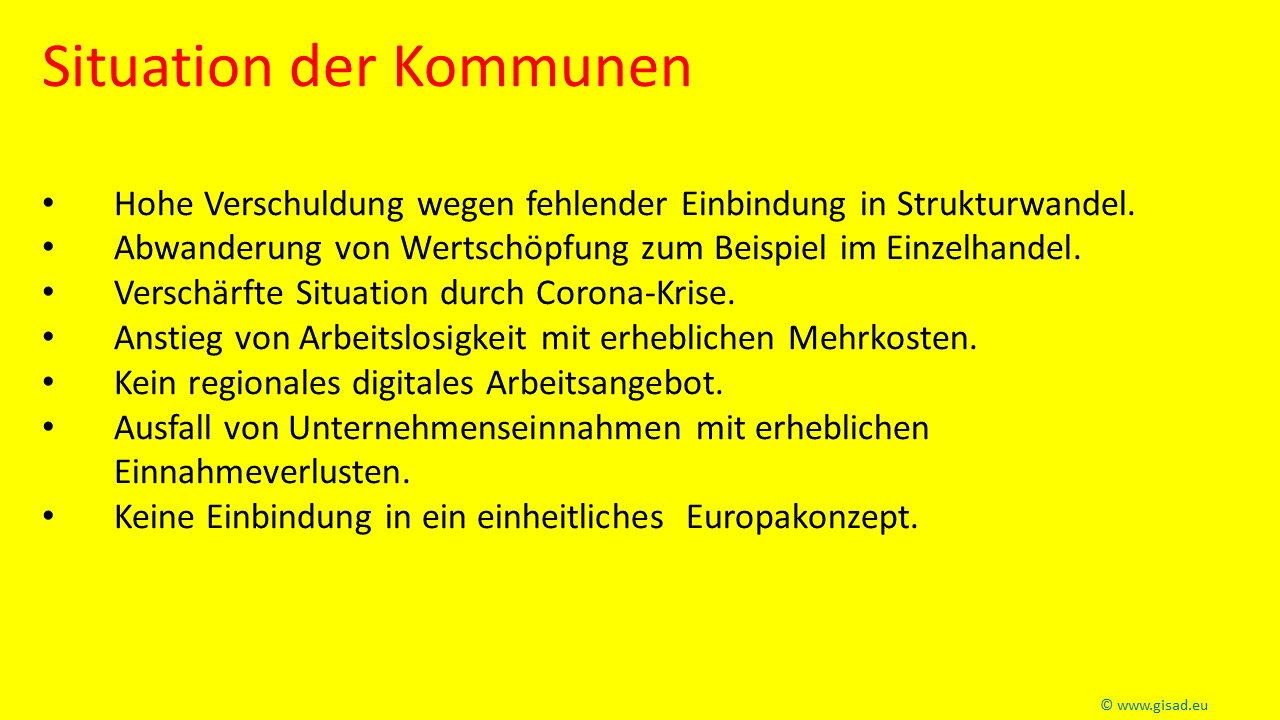

- Durch Corona sind viele Menschen zur Kurzarbeit gezwungen, oder werden arbeitslos. Viele Unternehmen erhalten Überbrückungshilfen und sind nicht ausgelastet. Hier wird auf Kosten der Steuerzahler so viel Geld wie noch nie verschenkt. Dabei wird die einmalige Chance vertan, als Gegenleistung für dann sinnvoll eingesetzte Aufbauzahlungen hochqualitative Daten für Europas Wirtschaft und Bürger zu erhalten. Gleichzeitig werden die falschen Anreize an die Bequemlichkeit der Bürger und gegen ihre Selbstentfaltung gesetzt.

- Anstatt für Bürger, Wirtschaft und Staat einmal eine optimale Infrastruktur zu schaffen, wird permanent zwischen Staat und Wirtschaft ein Kampf um die Hoheit über die persönlichen digitalen Daten der Bürger geführt.

Im ersten Quartal 2021 wird sich die Kommission mit allen Eingaben beschäftigen. Bleibt zu hoffen, dass in den EU-Institutionen die Entscheider die Kraft besitzen, sich von einer durch Deutschland geprägten Politik der Kompromisse zu Gunsten einer letztendlich für alle EU-Bürger sinnvollen europäischen Gesamtstrategie eines Marshallplans zu verabschieden.

Olaf Berberich